![图片[1]-WordPress漏洞IP验证不当解决方法-吾爱博客](https://s2.ax1x.com/2019/06/19/VOHkdg.png)

![图片[2]-WordPress漏洞IP验证不当解决方法-吾爱博客](https://s2.ax1x.com/2019/06/19/VOHAoQ.png)

漏洞简介

WordPress程序的/wp-includes/http.php文件中的wp_http_validate_url函数对输入IP验证不当,导致黑客可以构造类似于012.10.10.10这样的畸形IP绕过验证,进行SSRF等操作。

漏洞科普

SSRF是服务器端请求伪造,利用漏洞伪造服务器端发起请求,从而突破客户端获取不到数据的限制。

SSRF可以做什么:

- 内网外网的端口和服务扫描;

- 服务器本地敏感数据的读取;

- 内外网主机应用程序漏洞的利用;

- 内网外网Web站点漏洞的利用。

解决方案

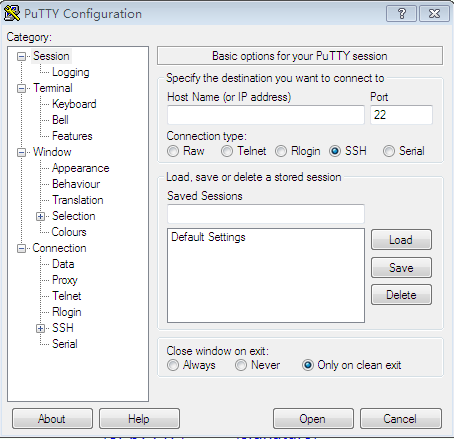

修改/wp-includes/http.php文件中533行、549行,替换内容如下:

533行:

$same_host = strtolower( $parsed_home['host'] ) === strtolower( $parsed_url['host'] );

#改为

if ( isset( $parsed_home['host'] ) ) { $same_host = ( strtolower( $parsed_home['host'] ) === strtolower( $parsed_url['host'] ) || 'localhost' === strtolower( $parsed_url['host'] ) ); } else { $same_host = false; } ;

549行:

if ( 127 === $parts[0] || 10 === $parts[0] || 0 === $parts[0]

#改为

if ( 127 === $parts[0] || 10 === $parts[0] || 0 === $parts[0] || 0 === $parts[0]

请登录后查看评论内容