关于漏洞

Aria2是一个命令行下轻量级、多协议、多来源的下载工具(支持 HTTP/HTTPS、FTP、BitTorrent、Metalink),内建XML-RPC和JSON-RPC接口。在有权限的情况下,我们可以使用RPC接口来操作aria2来下载文件,将文件下载至任意目录,造成一个任意文件写入漏洞

漏洞环境搭建

cd vulhub/aria2/rce

docker-compose up -d靶机ip:192.168.50.134

访问192.168.50.134:6800

![图片[1]-Aria2 任意文件写入漏洞复现-吾爱博客](https://s1.ax1x.com/2022/05/03/OAu0h9.jpg)

可以看到一个404页面

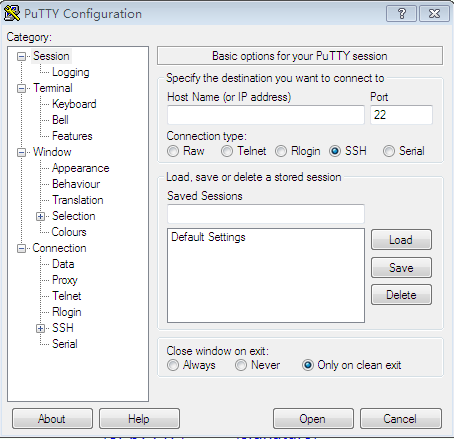

漏洞复现

settings里面填上url

![图片[2]-Aria2 任意文件写入漏洞复现-吾爱博客](https://s1.ax1x.com/2022/05/03/OAuoct.jpg)

然后点击Add,增加一个新的下载任务。在Dir的位置填写下载至的目录,File Name处填写文件名。比如,我们通过写入一个crond任务来反弹shell

![图片[3]-Aria2 任意文件写入漏洞复现-吾爱博客](https://s1.ax1x.com/2022/05/03/OAuXNQ.jpg)

我们可以看到shell已经下载成功了

![图片[4]-Aria2 任意文件写入漏洞复现-吾爱博客](https://s1.ax1x.com/2022/05/03/OAKE4J.jpg)

这时候,arai2会将恶意文件下载到/etc/cron.d/目录下,文件名为shell。而在debian中,/etc/cron.d目录下的所有文件将被作为计划任务配置文件(类似crontab)读取,等待一分钟不到即成功反弹shell:

![图片[5]-Aria2 任意文件写入漏洞复现-吾爱博客](https://s1.ax1x.com/2022/05/03/OAKMDK.jpg)

© 版权声明

吾爱博客|AYFRE.COM 版权所有,转载请标明出处。

THE END

请登录后查看评论内容